ENS desde dentro (XII): Componentes certificados — cómo demostrar que tus sistemas son de confianza

Cómo verificar y demostrar la certificación de componentes en ENS: inventario, evidencias y estándares como Common Criteria y CPSTIC.

Este artículo forma parte de la serie ENS desde dentro.

👉 Puedes ver la guía completa aquí:

https://www.handersonboratto.com/ens-desde-dentro/

👉 Si es tu primera vez en la serie, empieza por aquí:

https://www.handersonboratto.com/blog/que-es-ens/

👉 O continúa con el artículo anterior:

https://www.handersonboratto.com/blog/ens-gestion-capacidad-rendimiento

Introducción

Ya sabes:

👉 qué tienes

👉 cómo funciona

👉 si tiene capacidad

Pero hay una pregunta clave:

💣 ¿es seguro lo que estás utilizando?

👉 Aquí entra op.pl.5

Qué pide realmente el ENS

El ENS no solo quiere que tengas controles.

👉 Quiere que esos controles sean fiables.

💣 Y eso se demuestra con certificaciones

👉 Debes poder demostrar que:

- los productos que usas son seguros

- han sido evaluados

- cumplen estándares

Qué debes hacer en la práctica

Muy directo:

👉 listar todos los componentes de seguridad

Por ejemplo:

- firewalls

- routers

- switches

- antivirus

- IDS / IPS

- sistemas de seguridad

👉 Tanto en:

- oficinas

- CPD

- centros de datos

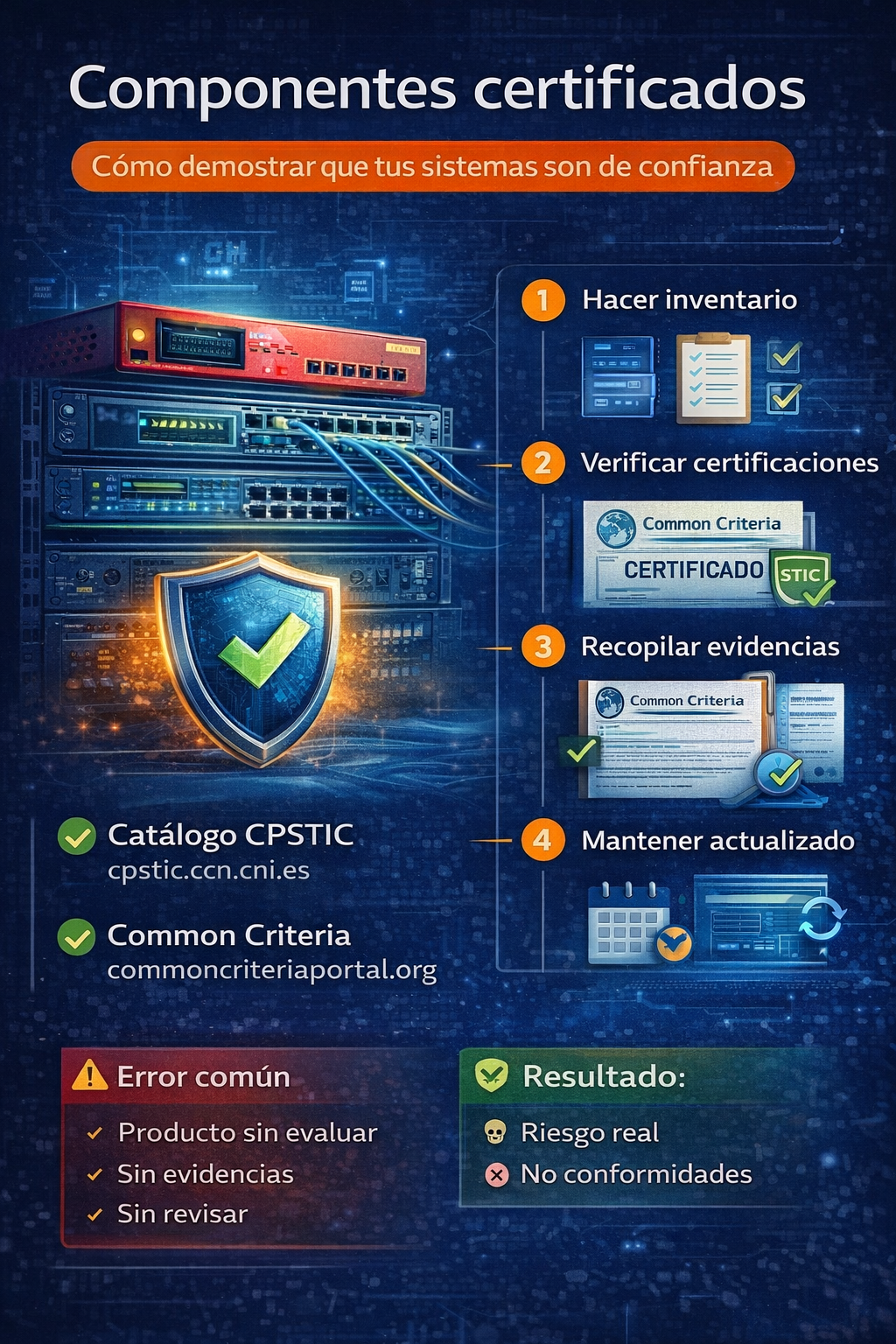

🧭 Paso 1: Inventario de componentes

Debes tener un listado claro de:

- producto

- fabricante

- modelo

- ubicación

💣 Si no sabes qué tienes:

👉 no puedes demostrar nada

🧭 Paso 2: Verificar certificaciones

Aquí está la clave.

👉 Para cada componente debes comprobar:

- si está certificado

- bajo qué estándar

- con qué nivel

📌 Fuentes oficiales

👉 Catálogo CPSTIC (CCN):

https://www.ccn-cert.cni.es/es/guias-de-acceso-publico-ccn-stic/2536-ccn-stic-105-catalogo-de-productos-de-seguridad-de-las-tecnologias-de-la-informacion-y-la-comunicacion/file.html

👉 Common Criteria:

https://www.commoncriteriaportal.org/products/index.cfm

🧭 Paso 3: Recopilar evidencias

Esto es lo que marca la diferencia en auditoría.

👉 Debes guardar:

- capturas del catálogo CPSTIC

- certificados Common Criteria

- documentación oficial

💣 No vale decir “sí está certificado”

👉 hay que demostrarlo

🧭 Paso 4: Mantenerlo actualizado

Esto no es estático.

👉 Debes revisar:

- cambios de versión

- fin de soporte

- nuevas certificaciones

💣 Un producto puede dejar de cumplir

🧠 Lo importante: confianza en los componentes

Esto no va de inventario.

👉 Va de confianza

👉 Si usas componentes no certificados:

💣 introduces riesgo

Error típico (muy común)

❌ no comprobar certificaciones

❌ usar productos sin evaluar

❌ no guardar evidencias

❌ no actualizar

💣 Resultado:

👉 no conformidades

👉 pérdida de confianza

👉 riesgo real

Lo que te van a pedir en auditoría

👉 listado de componentes

👉 evidencias de certificación

👉 coherencia con la arquitectura

👉 actualización

👉 Y la pregunta clave:

💣 ¿Puedes demostrar que tus herramientas son seguras?

Conclusión

Los controles no son suficientes.

👉 deben ser confiables

👉 Si lo haces bien:

💣 puedes demostrar seguridad real

👉 Si lo haces mal:

💣 no tienes garantías

Próximo paso

Ya sabes qué componentes utilizar.

👉 Ahora toca ver cómo se protegen.

👉 En el siguiente artículo entraremos en protección de equipos en ENS (op.pl.6)

👉 Accede a la guía completa del ENS:

https://www.handersonboratto.com/ens-desde-dentro/