¿Qué es la seguridad de la información?

Seguro que más de una vez has escuchado hablar de “seguridad de la información” o “ciberseguridad”. Suena complicado, ¿verdad? Pero en realidad se trata de algo muy sencillo: proteger tus datos para que no se pierdan, no se dañen y no terminen en manos equivocadas.

Tus contraseñas, tus fotos, tus conversaciones, los archivos de tu trabajo o incluso tu información bancaria son datos valiosos. Y estos datos pueden estar en riesgo dependiendo de cómo los guardes, los compartas o los uses en internet.

Para mantenerlos seguros, existe una regla básica que se llama la tríada CIA (no te preocupes, no tiene nada que ver con espías 😅). Estas tres letras resumen lo más importante que debe cumplirse cuando hablamos de seguridad:

🔒 Confidencialidad

Tus datos deben estar protegidos de miradas curiosas. Solo las personas autorizadas pueden acceder a ellos.

👉 Ejemplo: cuando mandas un mensaje por WhatsApp y solo tú y el destinatario pueden leerlo.

Laboratorio: “Comprobando la Confidencialidad con Cifrado de Archivos”

Objetivo: Entender cómo el cifrado protege la confidencialidad de la información, evitando que terceros no autorizados puedan leerla.

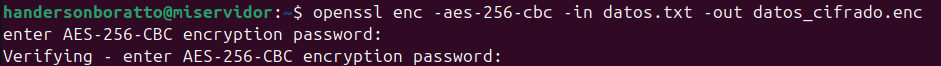

Con OpenSSL (Linux)

- Crear un archivo con información sensible (ejemplo: datos.txt):

- Cifrar el archivo con AES-256:

- Ver el archivo cifrado (verás caracteres ilegibles):

- Intentar abrilo sin descifrar, la información no es comprensible.

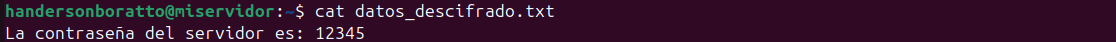

- Descifrarlo con la clave

- Comparar el archivo original con el descifrado:

La confidencialidad se garantiza porque, sin la clave de cifrado, la información permanece ilegible, y este mismo principio se aplica en tecnologías como correos electrónicos cifrados, VPNs y HTTPS para proteger los datos frente a accesos no autorizados.

🛠️ Integridad

Tus datos deben estar correctos y sin alteraciones. Nadie debería poder cambiarlos sin permiso.

👉 Ejemplo: que al hacer una transferencia bancaria llegue la cantidad exacta que enviaste.

Laboratorio: "Integridad - calcular hash y detectar modificaciones

Objetivo: demostrar que un hash (por ejemplo SHA-256) cambia si se modifica un archivo, permitiendo detectar alteraciones.

- Crea un archivo de ejemplo:

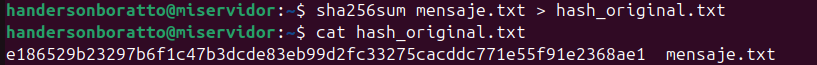

- Calcula su hash SHA-256 y guarda el valor:

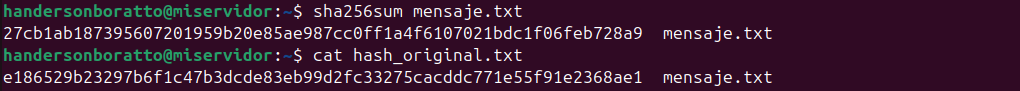

- Modifica el archivo:

- Ver los hashes para comparar:

Si el archivo se altera aunque sea un byte, su hash cambia por completo, por eso los hashes permiten verificar la integridad (por ejemplo en transferencias de archivos, backups o firmas digitales).

⚡ Disponibilidad

Tus datos deben estar siempre accesibles cuando los necesites.

👉 Ejemplo: poder entrar a tu correo electrónico sin que el servicio se caiga justo cuando lo necesitas.

Laboratorio: "Disponibilidad - Simular caída y recuperación de un servicio"

Objetivo: comprender que la disponibilidad significa que un recurso esté siempre accesible cuando se necesita.

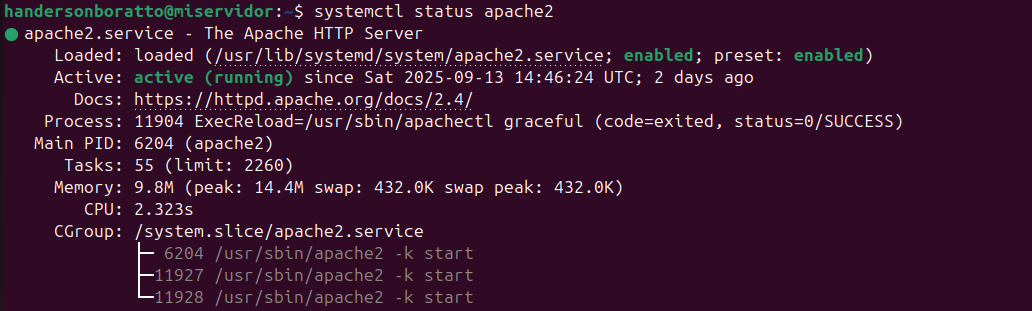

- Verifica que el servicio web esta disponible:

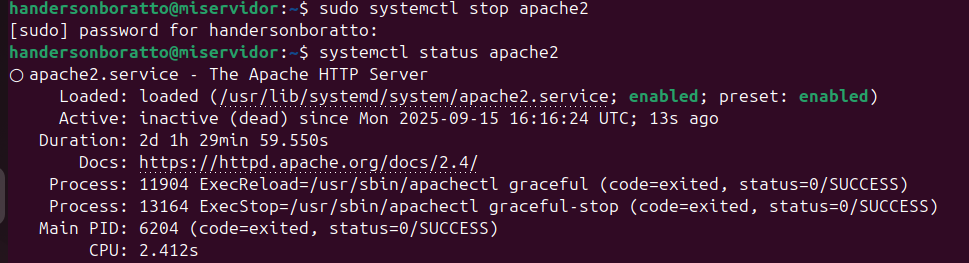

- Simula una caída del servicio:

- Restaura la disponibilidad

La disponibilidad se refiere a que los servicios o recursos estén accesibles cuando los usuarios los requieren; si el sistema cae o la red se interrumpe, los usuarios pierden acceso. Técnicas como redundancia, balanceo de carga o backups buscan asegurar esta disponibilidad.

En pocas palabras, la seguridad de la información busca que tus datos estén a salvo, intactos y disponibles para ti en el momento justo.

Este es el primer paso para empezar a entender la ciberseguridad… y créeme, cuanto más sepas, más fácil será cuidar tu vida digital. 🚀